Tóm Tắt

I. Tổng quan

Xu hướng sử dụng internet để tìm kiếm loại sản phẩm, dịch vụ và mua hàng trực tuyến ngày càng ngày càng tăng. Việc này đã giúp những website luôn giữ được vị thế của mình vì quyền lợi mà nó mang lại. Chính vì quyền lợi to lớn ấy mà việc hack website từ những tin tặc cũng ngày 1 ngày càng tăng. Việc bảo mật thông tin website là vô cùng thiết yếu. Để việc bảo mật thông tin được hiệu suất cao, tất cả chúng ta cần phải hiểu được hack website là gì và những hình thức hack website để kiến thiết xây dựng những phương pháp bảo vệ tương thích .

1. Hack website là gì ?

Hack là hành động thâm nhập trái phép vào phần cứng hoặc phần mềm.

Hack Website là xâm nhập trái phép vào Website, truy cập vào các khu vực mà người dùng bình thường không được phép như hosting, trang quản trị, soạn thảo…

Hack website cũng bao gồm hành động can thiệp vào mã nguồn, database và chỉnh sửa nội dung và thay đổi các tính năng của Website trái phép.

2. Mục đích Hack Website

Vào những năm đầu của kỷ nguyên Web, thì các hacker tấn công khai thác các lỗ hổng bảo mật trên Website mục đích chỉ để thể hiện hoặc phá hoại, có thể để cảnh báo các lỗ hổng bảo mật mà quản trị web không biết.

Tiêu biểu là vụ học sinh hack website của bộ GD-DT.

So với thời kỳ đầu, thì mục đích của Hack Website hiện nay 99% là vì tiền, như ăn cắp dữ liệu để bán lại, ăn cắp thông tin thẻ tín dụng/ ghi nợ để rút tiền, hack mướn cho các đối thủ cạnh tranh không lành mạnh, phát tán nội dung cho các thế lực xấu….

Bạn đang đọc: 5 hình thức hack website phổ biến hiện nay

Và nhất là hack website cho những mục tiêu kiếm tiền trực tiếp : chèn link chuyển hướng về site kiếm tiền, chèn nội dung lừa đảo, chèn quảng cáo, chèn link cho những chiến dịch Blackhat SEO …

3. Tác hại của việc hack website :

- Chi phí sửa chữa các website bị hack

Thay vì đầu tư tiền vào việc xây dựng chức năng mới hoặc cung cấp những cải tiến mới về bảo mật cho website của mình, bạn sẽ phải mất tiền cho việc khôi phục lại website bị tin tặc tấn công. Đó là tổn thất đầu tiên mà bất cứ doanh nghiệp nào cũng phải đối mặt. - Doanh thu bị mất do website ngừng hoạt động

Việc website bị hack sẽ khiến bạn mất đi số tiền lớn mà đáng ra bạn sẽ kiếm được nếu website hoạt động bình thường. Số tiền này sẽ phụ thuộc vào lượng thời gian downtimemà website của bạn phải hứng chịu . - Dữ liệu bị mất hoặc bị đánh cắp

Website của bạn càng chứa những dữ liệu quan trọng cần thiết thì việc website bị hack sẽ càng ảnh hưởng nhiều đến các dữ liệu: bị rò rỉ trên mạng, bị mất hoặc bị xâm phạm, điều này có thể khiến công việc kinh doanh của bạn phải ngừng hoạt động và có thể sẽ trở thành nạn nhân của việc bị đòi tiền chuộc. - Google Blacklist

Khi các bot tìm kiếm của Google tìm thấy một số mã độc hại trong website của bạn, chúng sẽ gắn nhãn “Website may be hacked”hoặc đưa ra thông báo để ngăn cản người dùng truy cập các vào website của bạn.

Sau khi trang web của bạn được khôi phục, bạn phải đợi một hoặc hai tuần cho đến khi Google ngừng gắn nhãn website của bạn bị tấn công và xóa bạn khỏi danh sách đen. Và trong thời gian này thì phần lớn người dùng sẽ tránh xa website của bạn, lưu lượng truy cập bị giảm đi.

- Mất khách hàng trung thành

Khi website bị hack dù chỉ một lần, cũng sẽ khiến cho danh tiếng của công ty bị ảnh hưởng. Ngay cả khi website của bạn đã thoát khỏi danh sách đen của Google. Điều này không có nghĩa là mọi người sẽ quên đi việc đó. Nếu website của bạn chứa tài khoản người dùng hoặc có tích hợp hệ thống thanh toán trực tuyến, khách hàng sẽ ngần ngại ủy thác cho bạn những dữ liệu cá nhân của họ trong tương lai. - Chiến dịch marketing bị ảnh hưởng

Trong thời gian website của bạn bị tấn công hoặc thậm chí nếu bạn đã khôi phục nó trước ngày dự kiến nhưng phải đợi để thoát khỏi danh sách đen của những công cụ tìm kiếm thì kế hoạch marketing của bạn vẫn bị ảnh hưởng. Bạn sẽ phải trì hoãn các chiến dịch marketing của mình hoặc thậm chí hủy bỏ các chiến dịch đó. Vì vậy, những tổn thất khi website bị tấn công sẽ bao gồm cả cơ hội bị mất để kiếm thêm doanh thu từ chiến dịch marketing và chi phí cho sự chuẩn bị chiến dịch trở nên vô ích.

4. Hạn chế, phòng chống hack website

Để giảm rủi ro tiềm ẩn hack website, hãy bảo vệ website của bạn khỏi tin tặc bằng cách liên tục cải tổ năng lực bảo mật thông tin cho website. Tìm kiếm và phát hiện sớm những lỗ hổng bảo mật thông tin. Việc tạo ra những ứng dụng ô nhiễm đang tăng trưởng nhanh gọn, chúng liên tục tìm cách mới để tiến công những website. Để làm được điều này, bạn cần phải hiểu được những hình thức hack website từ những hacker. Sau đây, tất cả chúng ta sẽ cùng khám phá về 5 hình thức hack website mà hacker thường sử dụng .

II. 5 hình thức hack website phổ cập

Cách thức thực thi hack website là vô cùng phong phú, nhưng 5 hình thức hack website sau là phổ cập nhất, chiếm hầu hết những vụ tiến công bảo mật thông tin !

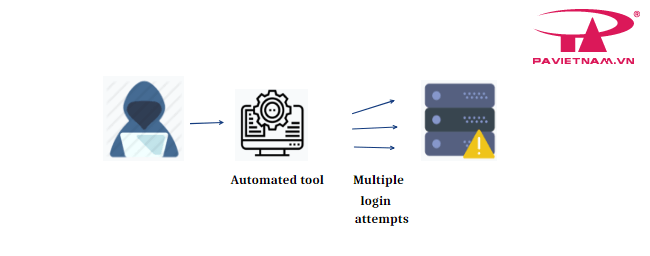

1. Tấn công Dò mật khẩu – Brute Force Attack

Đây là kiểu hack website tưởng là cơ bản nhưng hiệu suất cao cao nhất .

a) Brute Force Attack thông thường

Brute Force Attack là kiểu hack website bằng giải pháp dò mật khẩu, với những thuật toán tự động hóa thử những chuỗi mật khẩu khác nhau, gồm có số, vần âm, vần âm và số … .

Về triết lý, nếu có đủ thời hạn, thì Brute Force ở đầu cuối sẽ tìm được mật khẩu đúng chuẩn. Không phải như nhiều người nghĩ Brute Force Attack là “ đoán ” mật khẩu, mà thực tiễn có những chương trình với thuật toán dò mật khẩu ‘ máu lạnh ’ – với xác xuất bắt được những mật khẩu yếu rất cao .

b) Brute Force Attack qua XML-RPC

XML-RPC là một giao thức gọi thủ tục từ xa, được cho phép thực thi những request HTTP theo một tập lệnh XML được mã hóa. Điểm đặt biệt là của XML-RPC là phương pháp system.multicall, được cho phép gởi nhiều tổng hợp tham số trong mỗi request. XML-RPC hiện đang được sử dụng trên WordPress và nhiều CMS, ngôn từ lập trình Web thông dụng khác .

Từ năm 2015, hacker đã lợi dụng phương thức system.multicall của XML-RPC để thực hiện các truy vấn dò mật khẩu quản trị.

Cách tiến công này cũng không hề chặn bằng chiêu thức đổi đường dẫn đăng nhập hoặc Two Authentication, Captcha Checkbox … Vì tính năng XML-RPC khi bật hoàn toàn có thể gởi request trực tiếp mà không cần qua bất kể lớp bảo mật thông tin thường thì nào .

Vì cường độ tiến công lớn, lỗ hổng XML-RPC còn được dùng cho mục tiêu tiến công khước từ dịch vụ ( DDos ) .

Để chống thực trạng này, tất cả chúng ta sẽ cần tắt XML-RPC thủ công từ hosting, hoặc tắt một phần, chặn system.multicall bằng những plugin .

2. Tấn công vào những lỗ hổng bảo mật thông tin trên hosting

Có vô số những dịch vụ hosting, VPS trên thị trường, nhưng đằng sau đó nhiều lúc chỉ là một “ tay mơ ” thuê sever để bán hosting hoặc mua những gói reseller hosting chất lượng thấp bán lại .

Các công nghệ tiên tiến bảo mật thông tin trên hosting nhu yếu về ngân sách và phải có trình độ kỹ thuật, giàu kinh nghiệm tay nghề. Hosting không chỉ có tài nguyên phần cứng, mà những công nghệ tiên tiến bảo vệ bảo đảm an toàn cho Website càng quan trọng hơn nhiều .

Nếu một sever, vps hoặc gói hosting bị hacker xâm nhập, thì mọi phương pháp bảo mật thông tin trên Website trở nên không có ý nghĩa. Tai hại ở chỗ, nếu Website bị nhiễm malware trên hosting cũ, bạn move qua hosting mới mà chưa gỡ sạch mã độc trong code và database thì mọi thứ vẫn không khác gì .

3. Hack lỗ hổng bảo mật thông tin trên Code

Đây là phương pháp hack website thông dụng nhất, nó là nguyên do chính khiến cho “ bảo mật thông tin Website ” là cuộc chiến trường kỳ, không khi nào kêt thúc .

Mọi ngôn từ lập trình đều có điểm mạnh, điểm yếu nên luôn có những phương pháp bảo mật thông tin để tránh bị hacker tận dụng. Các ứng dụng, mã nguồn website không hề tự tạo ra mà được code bằng con người, nên những lỗ hổng bảo mật thông tin từ sơ đẳng đến hiếm gặp ngày ngày được tạo ra .

Rất nhiều ứng dụng, addons / plugins / extension … được tạo ra từ những developer tay mơ, kèm theo đó là những lỗi sơ đẳng về bảo mật thông tin, giải quyết và xử lý hiệu năng và những lỗi thích hợp … Mọi Coder đều có lúc không cẩn thận, chủ quan. Chưa kể có những yếu tố phát sinh từ thực tiễn sử dụng nên lỗ hổng bảo mật thông tin trong code luôn luôn Open .

Để hiểu hơn về tiến công vào lỗ hổng bảo mật thông tin trên mã nguồn, tất cả chúng ta sẽ điểm qua những chiêu thức hack website thông dụng nhât lúc bấy giờ qua lỗi bảo mật thông tin trên code :

a) SQL Injection

Dựa vào lỗi bảo mật thông tin trong code truy vấn cơ sở tài liệu SQL, hacker chỉ cần cố ý sử dụng những giá trị và truy vấn đặc biệt quan trọng để truy xuất, chỉnh sửa, thêm, xóa những tài liệu trong database .

Lỗi SQL Injection chiếm một tỉ lệ lớn trong những vụ hack website, và gây ra mối đe dọa rất nghiêm trọng vì khi can thiệp được vào database, hacker gần như nắm toàn quyền trấn áp website của bạn .

b) Cross-Site Scripting (XSS)

Kiểu hack website này nhằm mục đích vào lỗ hổng bảo mật thông tin trên code, nhưng dùng những lệnh thực thi phía Client Site ( phía người dùng )

Các lệnh mà tin tặc dùng thường là những ngôn từ client side như Javascript ( JS ), VBScript hay Flash, HTML … lúc bấy giờ thì thông dụng nhất là JS và HTML .

Mục đích của những đoạn mã JS, HTML là :

- Ăn cắp cookie của người dùng: cookie này dùng để xác thực danh tính khi đăng nhập vào tài khoản trên các website, có được cookie này, hacker có thể hack vào tài khoản của bạn trên các website đang đăng nhập.

- Lừa đảo (Phishing): đưa các nội dung lừa đảo vào một trang web để lừa người dùng nhập thông tin cá nhân, hoặc thực hiện các yêu cầu khác (như gởi tiền vào tk nào đó hoặc click vào các link độc hại…)

Các loại XSS Attack

- Reflected XSS (non – persistant)

Hacker lừa người dùng nhấp vào các đường link của website họ đang đăng nhập.

Ví dụ người dùng đang đăng nhập vào vietcombank.com.vn, thì hacker sẽ gởi cho họ một đường link tương tự nhưng kèm các tham số để thực thi lện js do hacker tạo ra.

VD “https://webdemo.com/+ js code”Nếu trang web được code kém bảo mật, không check và làm sạch các tham số trên ULR, thì các lệnh “js code” của hacker sau khi được xử lý bởi Server sẽ trả về trình duyệt thực thi ngay trên trình duyệt của người dùng, và lệnh “js code” này thường có nhiệm vụ ăn cắp và gởi cookie trên trình duyệt tới server của hacker.

Có cookie này hacker sẽ login vào chính tài khoản của người dùng trên webdemo.com mà không cần phải có username & mật khẩu.

Tất nhiên cookie chỉ còn hiệu lực nếu phiên làm việc (session) của người dùng vẫn còn, nếu người dùng đã đăng xuất khỏi webdemo.com trước khi nhấp vào link do hacker gởi thì cookie đó không còn sử dụng để login được nữa.

Cách tấn công này phụ thuộc vào trình độ “lừa” của hacker và sự bất cẩn từ người dùng! - Stored XSS

Stored XSS là kiểu hack website mà các đoạn mã js được chèn vào code, database của Website luôn. Khi người dùng truy cập vào các tác vụ tương ứng, mã js sẽ thực thi và đánh cắp cookie hoặc đưa các thông tin lừa đảo, redirect sang web xấu..

Kiểu tấn công này hiệu quả cao vì không cần lừa người dùng nhấp vào link nào cả, chỉ cần họ vào trang web có tác vụ bị gài mã js là ok.

Việc đưa mã độc js vào code/ database thường được thực hiện qua các tính năng cần lưu dữ liệu như Form liên hệ, khung bình luận, reviews…

Nếu quá trình code các tính năng này, developer không thực hiện các bước bảo mật như kiểm tra xác thực kiểu dữ liệu được nhập, loại bỏ các ký tự nguy hiểm… thì thay vì đưa các nội dung hợp pháp như nội dung bình luận, đánh giá… thì hacker sẽ nhập vào các đoạn mã js. - DOM-based XSS

Một kỹ thuật hack website XSS mới, cho phép hacker thay đổi cấu trúc DOM của trang web, khi người dùng nhấp vào phần nội dung thêm vào này, các đoạn mã js độc hại sẽ thực thi.

Nó tương tự với Reflected XSS nhưng thay vì gởi về Server để xử lý và phản hồi lại cho trình duyệt, thì DOM-based XSS thực thi ngay trên trình duyệt mà không cần phải gởi về Servers để xử lý lệnh.

Ví dụ hacker có thể gởi một đường link tới nạn nhân, nạn nhân click vào thì trên Website bị XSS sẽ có một Popup yêu cầu “nhập Password” để đăng nhập hoặc login để nhận phần thưởng chẳng hạn (mà thông tin bạn nhập vào sẽ gởi cho hacker thay vì gởi về server).

c) Cross-Site Request Forgery (CSRF/ XSRF)

Cách thức tiến công CSRF dễ nhầm lẫn với XSS, vì nó dùng thủ đoạn lừa người dùng thực thi một tác vụ mà chỉ có họ mới có quyền triển khai .

Tuy nhiên, với XSS – kẻ tiến công thực thi những lệnh bằng JS ngay trên trình duyệt người dùng. Còn với CSRF – kẻ tiến công gởi những lệnh tới để lừa người dùng thực thi – những lệnh này hoàn toàn có thể là những tác vụ thực thi trên Server .

Ví dụ, bạn đang đăng nhập vào https://webdemo.com, hacker sẽ gởi cho bạn một link như sau:

https://webdemo/account?new_password=abc123

Sau khi nhấp vào link, bạn đã thực thi đổi pass sang abc123 mà không hề biết, lệnh này chỉ có bạn khi đăng nhập mới có quyền thực thi. Thế là hacker dùng pass mới để login vào thông tin tài khoản của bạn .

Hiện nay những Website lớn đều có chính sách chống tiến công CSRF, nhưng vẫn còn vô số lổ hổng để hacker tận dụng, nên đại chiến bảo mật thông tin luôn rất căng thẳng mệt mỏi .

d) Inclusion Vulnerabilities: LFI and RFI

Là phương pháp hack website dựa vào lỗ hổng bảo mật thông tin trên code Website, tức là tiến công vào mã nguồn trên sever, hacker sẽ tận dụng những tính năng được lập trình kém, không bảo mật thông tin của App, Website … để thực thi những đoạn mã độc có chủ ý .

- LFI – Local File Inclusion

LFI Attack là kiểu hack website dựa vào lỗ hổng bảo mật trên code, hacker sẽ thực thi các tác vụ khác có sẵn trên code hoặc xem các thông tin không được phép – đây là các tác vụ chúng ta không muốn thực thi vì bảo mật & ảnh hưởng đến hiệu suất của máy chủ.

Ví dụ, khi ta viết code để mở một file ảnh, thì hacker sẽ mở luôn một file khác trên server (ví dụ file cấu hình hosting, website..). -

RFI – Remote File Inclusion

RFT – tương tự LFI Attack, nhưng được thực hiện bằng cách gọi một File khác nằm ngoài máy chủ (Remote File).

Cách hack website này hậu quả còn nghiêm trọng hơn LFI, vì remote File là các đoạn code mà hacker làm chủ, họ có thể làm mọi thứ với các đoạn mã này.

4. Phát tán Code có gài mã độc

Một trong những phương pháp hack website chắc như đinh hiệu suất cao, dễ làm mà bạn chỉ cần xin ở đâu đó đoạn code ‘ backdoor ’ hoặc malware là hoàn toàn có thể sưu tập được list nạn nhân khổng lồ .

Thế giới source code không lấy phí trên mạng cực kỳ hỗn tạp, mà hacker lẫn những chàng trai tốt bụng đều góp công vào việc phát tán mã độc .

Bạn hoàn toàn có thể tìm hàng nghìn Website san sẻ mã nguồn PHP, CMS, WordPress Themes – Plugins … dưới những cái tên crack, nulled, gpl, …

Số người dùng code từ những trang san sẻ này hoàn toàn có thể lên đến hàng chục triệu, … chưa kể số người được người quen, bạn hữu, ‘ đồng râm ’ trên những forum, group san sẻ cho nhau những resources này …

Với hacker, mua một ứng dụng, theme, plugin rồi chèn malware vào rồi phát tán là việc quá thuận tiện. Việc này giống như phát không tính tiền cho bạn những ổ khóa mưu trí, để rồi hacker muốn vào nhà bạn khi nào tùy thích .

5. Hack vào thiết bị lưu trữ thông tin tài khoản

Đây là cách hack website chiếm thiểu số những vụ tiến công Website, vì không phải ai bị hack thiết bị cá thể như smartphone, máy tính … cũng sở hữu Website .

Nhưng, nếu bạn sở hữu Website, tàng trữ thông tin login trên đt, máy tính … mà bị mất hoặc bị hack … hoặc có dịp gởi đi thay thế sửa chữa …

Hãy cẩn trọng, nếu gặp sự cố thì nhanh tay đổi ngay thông tin login hosting / vps, domain, quản trị Website .

III. Tổng kết

Các phương thức hack website ngày càng đa dạng và phức tạp, đòi hỏi bảo mật website phải liên tục đổi mới. Cuộc chiến giữa developer – hacker không bao giờ ngừng. Chúng ta phải luôn luôn cập nhật các tin tức bảo mật, các lỗ hổng mới (Code Vulnerability, SQL Injection…) để thực hiện các phương pháp bảo mật mới nhất và xử lý kịp thời khi có sự cố hack website.

Hi vọng qua bài viết này sẽ giúp bạn hiểu hơn về các hình thức hack website để củng cố thêm bảo mật cho website của mình

Xem thêm các bài viết khác tại đây

P.A Việt Nam cung cấp đa dạng các Plan Hosting đáp ứng yêu cầu của khách hàng

Hosting Phổ Thông

Hosting Chất Lượng Cao

Tham khảo những khuyễn mãi thêm : https://www.pavietnam.vn/vn/tin-khuyen-mai/

Rate this post

No related posts .

Source: https://final-blade.com

Category: Kiến thức Internet